Phishing, Ransomware und Zero-Day-Exploits: Angriffe werden nicht nur häufiger, sondern auch immer ausgefeilter. Gerade im deutschen Mittelstand treffen begrenzte IT-Ressourcen auf wachsende Anforderungen – im Büro, im Homeoffice und im Zusammenspiel mit externen Partnern. Wir unterstützen Sie dabei, Ihre IT-Sicherheit strukturiert aufzubauen: von der Standortbestimmung über ein belastbares Sicherheitskonzept bis zur Umsetzung technischer und organisatorischer Maßnahmen. Dabei denken wir On-Prem, Hybrid und Cloud gemeinsam – mit einem klaren Fokus auf Cloud-Transformation und Cloud-First/Cloud-Only-Zielbilder (z. B. Microsoft 365 und Azure).

Für die Einführung unserer ganzheitlichen unitop-Lösungen bieten wir eine umfassende IT-Sicherheitsberatung: Wir entwickeln ein passendes Rollen- und Berechtigungskonzept, definieren technische und organisatorische Schutzmaßnahmen und begleiten die sichere Umsetzung – damit Ihre Prozesse und Daten von Anfang an geschützt sind.

Vorgehensweise

So schaffen wir Transparenz und Prioritäten in Ihrer IT-Sicherheit

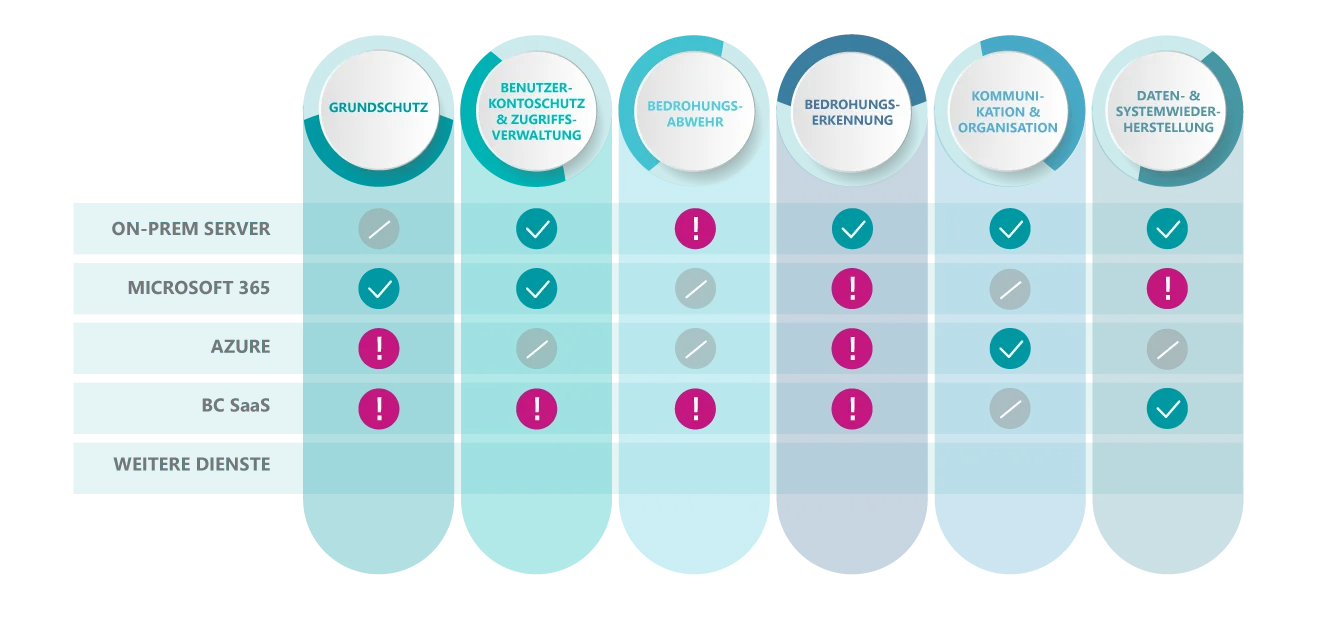

Unsere Arbeit startet mit einer strukturierten Standortbestimmung: Wir betrachten Ihre eingesetzten Dienste und Systeme (z. B. On-Prem-Server, Microsoft 365, Azure, SaaS-Anwendungen oder weitere Plattformen) und ordnen entsprechende Sicherheitsmaßnahmen in sechs zentrale Bereiche ein (von Grundschutz über Identitäten/Zugriffe bis Wiederherstellung).

Die zugrunde liegende Checkliste ist bewusst erweiterbar: Neue Dienste lassen sich jederzeit ergänzen, sodass Ihre Sicherheitsbewertung mit Ihrer IT-Landschaft mitwächst. Auf dieser Basis entsteht ein priorisierter Maßnahmenplan – von Quick Wins bis zur Roadmap.

Hinweis: Wir fokussieren uns auf Audit, Architektur- und Konfigurations-Reviews sowie Maßnahmenplanung und Umsetzung. Penetrationstests sind nicht Bestandteil unseres Leistungsportfolios.

Gemeinsam. Stabil. Wachsen.

Vorgehen in der IT-Sicherheitsberatung: vom Einstieg bis zur Umsetzung

Ergebnisse: IT-Sicherheit, die im Alltag funktioniert – und im Ernstfall trägt

Kontakt

IT-Sicherheitsberatung anfragen – Ihr Ansprechpartner

Sie möchten Ihre IT-Sicherheit strukturiert verbessern – von der Risikoanalyse bis zur Implementierung und Cloud-Security? Wir beraten Sie gerne und klären gemeinsam, welcher Einstieg für Ihre Situation am sinnvollsten ist.